La notizia è di questi giorni: una vulnerabilità nota di Microsoft Exchange Server viene usata da hacker e cybercriminali per diffondere, tramite email di phishing, un trojan (denominato IcedID) in grado di rubare informazioni e dati sensibili. A renderlo noto è la società israeliana Intezer, azienda specializzata in sicurezza informatica. Quali precauzioni adottare per limitare i rischi? Cosa fa questo malware e come evitare di venire infettati? Cerchiamo di fare un po’ di chiarezza rispondendo a queste e ad altre domande.

Cos’è Microsoft Exchange Server e a cosa serve?

Prima di parlare più approfonditamente dell’allarme lanciato in questi giorni dalla società israeliana Intezer facciamo un piccolo passo indietro e cerchiamo di capire meglio cos’è Microsoft Exchange Server e perché questo strumento è stato preso di mira per inviare pericolose email di phishing.

Potrebbe interessarti anche

Logo Microsoft Exchange Server

Come suggerisce la parola stessa Microsoft Exchange Server è un’applicazione installata su un server per gestire alcuni servizi offerti da Microsoft (come la posta elettronica, Microsoft Office, Action Directory etc…). Difficilmente un privato cittadino avrà direttamente a che fare con questa tecnologia a meno che non lavori in un’azienda che utilizza Exchange. Ciò non vuol dire che il phishing non sia qualcosa a cui prestare la massima attenzione e tra breve capiremo meglio perché.

Perché Microsoft Exchange Server è stato preso di mira per inviare email di phishing?

Quando utilizziamo un qualsiasi servizio di posta elettronica abbiamo sempre a che fare con un server remoto che smista le email. Immaginate il server di posta elettronica come una sorta di postino digitale che consegna le lettere a tantissimi destinari in tutto il mondo. Ovviamente questo postino digitale deve essere affidabile in modo che che i messaggi vengano consegnati senza manomissioni.

Microsoft Exchange Server usato per diffondere malware IcedID

Una vulnerabilità nota di Microsoft Exchange Server (un punto debole, per dirla in maniera più semplice) è stata usata in più occasioni da hacker e criminali informatici per inviare email di phishing. I messaggi consegnati quindi solo apparentemente provengono da mittenti affidabili e conosciuti. In realtà dietro ci sono soggetti malintenzionati che, spacciandosi per qualcun’altro (una banca, un ente pubblico, un nostro conoscente) tentano di rubare informazioni o, peggio, di infettare il nostro computer facendoci scaricare allegati.

Il fatto che questa tecnica sfrutti i server Microsoft Exchange la rende molto pericolosa per due motivi:

- gli hacker possono inviare email di phishing eludendo i normali controlli anti spam;

- gli hacker possono spacciarsi per un nostro collega e un nostro contatto e convincerci a scaricare allegati infetti.

Si può essere infettati dal malware IcedID aprendo allegati da email distribuite da server Exchange compromessi

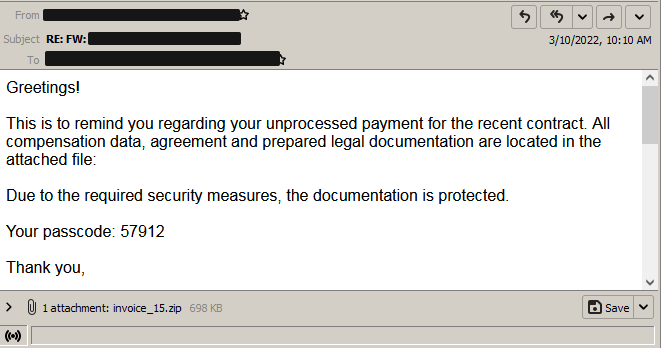

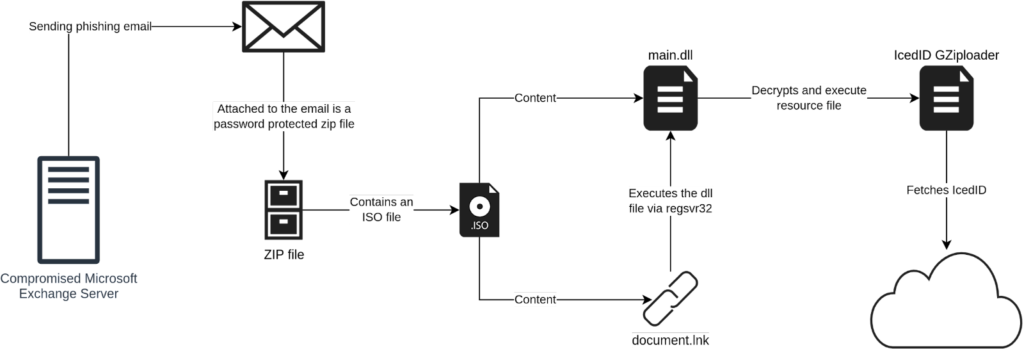

Dopo aver visito in linea generale perché i sistemi che ospitano Microsoft Exchange Server sono stati presi di mira dagli hacker per inviare pericolose email di phishing vediamo nel dettaglio in cosa consiste la nuova minaccia segnalata dalla società israeliana Intezer. In queste settimane occorre prestare particolare attenzione agli allegati che riceviamo nelle email perché potrebbero contenere un allegato solo apparentemente innocuo. Il malware diffuso in questi giorni si chaima IcedId ed è già stato usato in passato per rubare credenziali di accesso a conti bancari. La novità ora è che questo stesso malware viene usato per rubare anche altre informazioni sensibili dai computer degli utenti. Per capire meglio cosa accade quando si viene infettati diamo uno sguardo all’immagine seguente.

Microsoft Exchange Server usato dagli hacker per inviare email di phishing e diffondere il malware IcedID

Come si vede un hacker può sfruttare la nota vulnerablità di Microsoft Exchange Server per inviare email di phishing ed eludere i normali sistemi anti spam. A questo punto il destinatario riceverà un messaggio solo apparentemente proveniente da un mittente affidabile. L’email ha in allegato un file ZIP che, a sua volta, contiene un file .iso. Il file .iso ospita un documento di testo (Word). Se si apre questo documento di testo una macro avvierà un eseguibile (il malware IcedID) che, aggirando i sistemi di sicurezza del sistema operativo, preleverà informazioni dal pc e le invierà agli hacker.

C’è da preoccuparsi? Si può fare qualcosa per evitare di incappare in situazioni spiacevoli?

Come evitare di cadere vittime del phishing? Alcune precauzioni da adottare sempre

Quanto fin qui detto non deve spaventare ma rendere l’utente più accorto quando riceve email contenenti allegati di dubbia provenienza. Anche se la vulnerabilità di Microsoft Exchange Server rende più difficile distinguere una email autentica da una email contraffatta il buon senso deve essere la bussola che dirige i nostri passi quando navighiamo in rete. Per maggiori informazioni leggi l’articolo in cui spieghiamo cos’è il phishing e come difendersi.